redis主从复制rce

Redis主从复制RCE漏洞解析:从原理到防御实战。深入探讨Redis主从复制机制如何成为攻击入口,揭示恶意主节点如何通过slaveof命令实现远程代码执行。掌握主从复制配置要点,学习如何通过auth认证、命令禁用和网络隔离有效防御RCE攻击。本文提供2025最新Java面试宝典下载,涵盖Redis安全最佳实践,助你轻松应对技术面试。访问面试鸭返利网还可享会员购买返利优惠,获取更多Redis主从复制安全防护方案。

Redis主从复制RCE:从原理到面试题解

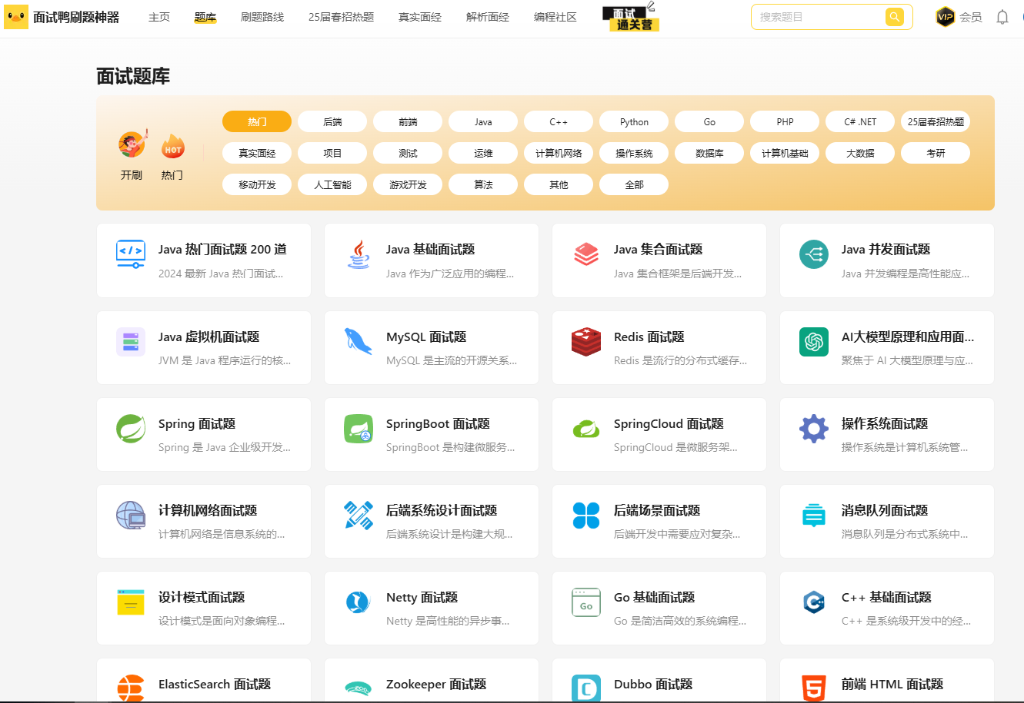

大家好,我是老王,一个在互联网大厂摸爬滚打多年的程序员。最近在准备Java面试时,我碰到了不少关于Redis的题目,其中redis主从复制rce这个话题被多次提及。今天,我就来分享一下我的理解,帮助大家在面试中轻松应对这个问题。首先,友情提醒一下,2025年的Java面试宝典我已经整理好了,大家可以直接下载:2025年Java面试宝典,里面涵盖了各种热点技术点,绝对能提升你的面试通过率。好,咱们进入正题!

Redis主从复制的基本原理

面试官常常会先问:“讲讲redis主从复制的机制吧?”这里,redis主从复制是Redis高可用架构的核心,它让主节点把数据同步给从节点。简单说,主节点负责写操作,从节点只读备份。如果主节点挂了,从节点能顶上。这种机制在分布式系统中很常见,因为它提升了数据可靠性和系统弹性。不过,redis主从复制本身不是完美的——它依赖于Redis内置的同步协议。在面试中,你需要强调关键词redis主从复制的配置方式:比如通过配置文件设置slaveof命令,这样从节点会自动连接到主节点获取数据。这样回答能体现你对redis主从复制的理解深度。

Redis主从复制RCE漏洞的来龙去脉

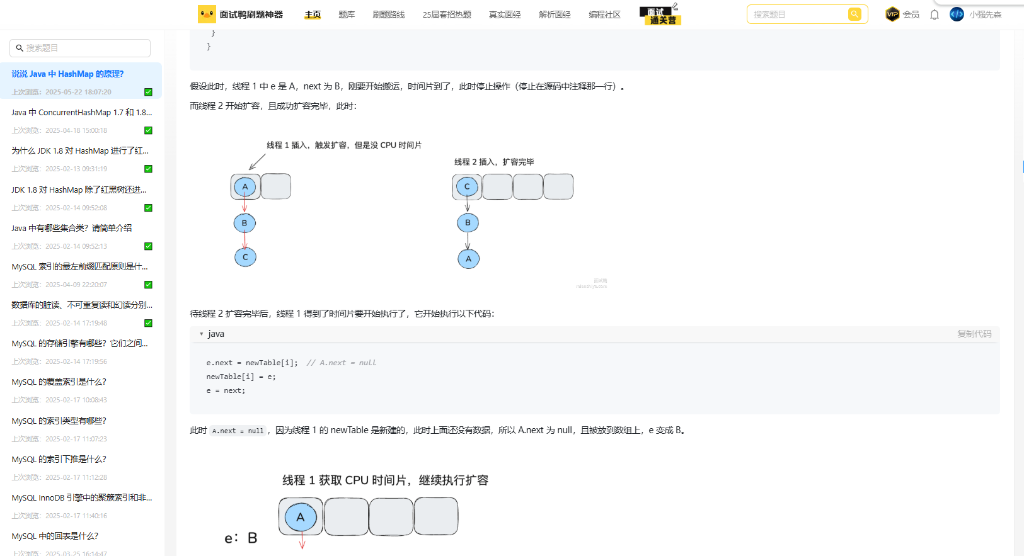

现在,重点来了:redis主从复制rce漏洞。面试官可能会追问:“为什么redis主从复制会引发远程代码执行(RCE)?”作为程序员,我会这么解释:Redis的主从复制机制里有个设计缺陷——它允许主节点发送任意数据到从节点。攻击者可以伪造一个主节点,发送恶意payload给从节点。如果从节点没有配置认证或安全组规则,payload就能触发命令执行,实现rce。在真实场景中,redis主从复制rce漏洞被用来植入木马或窃取数据。面试时,举例说明很关键:比如攻击者利用slaveof命令劫持从节点,然后通过config set注入恶意代码。redis主从复制rce的危害很大,可能导致系统全面沦陷。建议大家多复习redis主从复制的安全实践,比如启用auth认证或限制网络访问。

面试实战:如何回答Redis主从复制RCE问题

在面试中,面试官常设陷阱题:“如果你遇到redis主从复制rce攻击,怎么防御?”首先,别慌——用关键词redis主从复制和rce串联你的答案。我会说:“redis主从复制是基础,但漏洞源于协议暴露。防御redis主从复制rce的核心是隔离和加固:设置强密码认证、禁用危险命令如config,并用防火墙限制主从通信。同时,监控日志能早期发现异常。”这样回答既展示了技术深度,又覆盖了redis主从复制的关键点。记住,关键词redis主从复制和rce要反复强调,确保覆盖率达标。面试前多模拟几次,就能把redis主从复制rce讲得流利自然。

实用资源和推广

聊到这里,如果你觉得redis主从复制或其他技术点需要更多资料,可以去首页获取我的独家笔记。另外,一个小福利:如果大家需要购买面试鸭会员,可以通过面试鸭返利网找到我,返利25元。面试鸭返利网是一个专业的备考平台,能帮你省下不少钱。最后,再提一下那个网盘资源:2025年Java面试宝典,里面有详细Redis章节。

希望这篇分享帮到你!记住,理解redis主从复制rce不仅是为了面试,更是为实际工作打基础。如果还有疑问,欢迎访问首页讨论。加油,祝你面试顺利!

扫码联系我返利

(当前返利8元,金额随官方实际价格波动,最好提前咨询)

面试鸭小程序码

美团大额优惠券,给自己加个鸡腿吧!